Para pengguna komputer yang menggunakan banyak aplikasi dalam bekerja seringkali menghadapi kesulitan, karena untuk menjalankan suatu aplikasi dan berganti dari satu aplikasi ke aplikasi lain cukup merepotkan. Untuk memudahkan segalanya, mereka dapat menggunakan antarmuka tambahan berupa Dock. Dock adalah antarmuka tambahan yang menyediakan cara yang mudah untuk menjalankan serta berganti antara beberapa aplikasi dengan mudah.

Latest Post

Showing posts with label Tutorial. Show all posts

Showing posts with label Tutorial. Show all posts

Mempercantik Desktop dengan Winstep Nexus

Written By Unknown on Saturday, April 9, 2011 | 7:10 AM

Label:

BesT Appearance,

ComputerZone,

Download,

Tutorial

Bahaya Anti-Virus

Sejak pertama ditemukan virus telah mengalami perkembangan teknologi yang cukup besar, demikian juga program Antivirus yang ada. Sayangnya perkembangan Antivirus biasanya hanya mengejar perkembangan virus dan bukan berusaha mendahuluinya. Antivirus yang ketinggalan (teknologinya) justru dapat mengundang bahaya bagi pemakai.

Ketika virus-virus berhasil dideteksi keberadaannya, virus-virus yang baru selalu bermunculan dengan teknologi yang lebih canggih yang membuat antivirus menjadi tak berdaya . Antivirus yang lama misalnya, selalu dapat di-’tipu’ dengan teknologi stealth, dengan demikian ketika antivirus ini berusaha mendeteksi file-file yang lain, virus yang stealth tadi justru menyebarkan dirinya ke setiap file yang diperiksa.

Di berbagai majalah tentunya Anda sering melihat adanya program-program antivirus ” satuan ” (spesifik) yang tujuannya untuk mendeteksi satu jenis virus. Biasanya para pembuat antivirus tidak memberitahukan cara-cara yang benar untuk menggunakan program antivirus ini, padahal antivirus spesifik memiliki risiko yang besar jika tidak digunakan secara benar.

Antivirus spesifik hanya mampu mendeteksi satu jenis virus (dan mungkin beberapa variannya) dan biasanya mampu melumpuhkan virus di memori. Jika Anda menemukan suatu virus dan Anda yakin nama virusnya Anda bisa menggunakan Antivirus semacam ini, namun jika Anda tidak tahu, sebaiknya jangan coba-coba. Jika ternyata virus yang aktif adalah virus lain, yang tentunya tidak terdeteksi oleh antivirus ini, maka antivirus tersebut justru dapat menyebarkan virus yang ada ke seluruh file program yang diperiksanya.

Bahaya yang lebih menakutkan adalah jika antivirus salah mendeteksi suatu virus dan salah membersihkannya sehingga file program yang Anda coba untuk perbaiki justru menjadi rusak. Kejadian ini pernah terjadi misalnya pada kasus virus DenHard, virus ini benar-benar mirip dengan die hard, namun virus ini menggunakan teknik yang berbeda untuk mengembalikan header file yang asli, beberapa antivirus yang berusaha membersihkannya justru merusakkan file program tempat virus itu berada. Selain terjadi pada kasus virus DenHard, kasus inipun pernah (dan mungkin masih akan terus) terjadi pada beberapa virus. Salah satu alasan para pembuat virus membuat virus yang mirip adalah supaya virus tersebut sulit dibersihkan, karena para pembuat antivirus tidak suka jika virusnya dapat dengan mudah dibersihkan oleh user.

SUMBER BAHAYA PROGRAM ANTIVIRUS

Program Antivirus bisa berbahaya karena sebab-sebab berikut:

- Beberapa program antivirus hanya menggunakan teknik sederhana yang bisa dengan mudah di-tipu oleh pembuat virus Misalnya program antivirus hanya memeriksa beberapa byte di awal virus, pembuat virus bisa saja membuat virus versi lain yang sama di bagian awal tetapi berbeda di bagian-bagian yang penting, misalnya di rutin enkripsi/dekripsi header file asli. Ini akan membuat program antivirus menjadi perusak file bukan penyelamat file. Beberapa antivirus juga dapat di tipu dengan mengubah-ubah file signature antivirus. File signature merupakan file yang berisi ID dari setiap virus yang dikenal oleh antivirus, jika ID tersebut di ubah maka antivirus tidak akan mengenalnya. Antivirus yang baik seharusnya dapat memeriksa jika file signature-nya berubah.

- Program Antivirus tidak membuat backup file yang dibersihkan. Sering program antivirus (terutama yang spesifik) tidak menyediakan sarana untuk membuat backup file yang dibersihkan, padahal ini sangat penting andaikata proses pembersihan gagal.

- Program Antivirus tidak melakukan self check. Self check itu perlu, program antivirus dapat saja diubah oleh orang lain sebelum sampai ke tangan pengguna. Program-program antivirus komersial biasanya melakukan self check untuk memastikan dirinya tidak diubah oleh siapapun, namun ada juga yang tidak dan ini berbahaya. Pada program-program antivirus lokal, yang sering disertakan pada beberapa artikel komputer, biasanya menyertakan source code-nya, sebaiknya Anda mengcompile sendiri source tersebut jika Anda ragu pada keaslian file exe-nya.

- Program Antivirus residen bisa di matikan dengan mudah Antivirus residen yang baik seharusnya tidak bisa dideteksi dan di uninstall dengan mudah. Contoh antivirus residen yang kurang baik adalah VSAFE (ada di paket DOS). VSAFE bisa dideteksi dan dimatikan dengan menggunakan interrupt (coba Anda pelajari/debug program vsafe yang ada di DOS agar Anda mengerti). Pemakai akan mendapatkan rasa aman yang palsu dengan menggunakan antivirus semacam ini. Tidak ada rasa aman justru lebih baik dari rasa aman yang palsu.

- Program antivirus tidak memberi peringatan kadaluarsa. Seiring dengan berjalannya waktu, virus-virus yang bermunculan semakin banyak dan tekniknya semakin canggih. Program antivirus yang baik sebaiknya memberi peringatan jika Antivirus yang digunakan sudah terlalu out of date. Ini penting supaya kejadian antivirus yang menyebarkan virus tidak terulang.

INILAH YANG PERLU ANDA LAKUKAN SEBAGAI PENGGUNA

Sebagai pengguna program antivirus ada beberapa hal yang bisa Anda lakukan untuk meminimalkan risiko penggunaan antivirus

- Carilah antivirus yang baik, baik di sini artinya program tersebut dapat dipercaya untuk mendeteksi dan membasmi berbagai virus yang ada. Jangan terbuai dengan janji-janji yang ditawarkan para vendor antivirus, dan jangan terbuai juga dengan nama merk yang cukup terkenal. Cobalah cari perbandingan antara berbagai antivirus di berbagai majalah / situs di internet.

- Gunakan selalu Antivirus terbaru, Anda bisa mendapatkannya dari Internet atau dari beberapa majalah. Antivirus yang lama memiliki risiko yang besar jika digunakan (lebih dari 6 bulan sudah sangat berbahaya).

- Buatlah cadangan untuk data dan program Anda yang penting.

- Lakukan proses pembersihan virus dengan benar jika Anda menemukan virus

- Pastikan program Antivirus yang Anda dapat adalah yang asli, ada kemungkinan seseorang telah mengubah antivirus tersebut, atau mungkin menularinya dengan suatu virus.

- Hubungi ahlinya jika Anda merasa tidak dapat mengatasi virus di komputer atau jaringan Anda.

Langkah proses pembersihan yang baik adalah sebagai berikut:

Jika Anda menjalankan komputer pribadi

- Boot komputer Anda dengan disket startup yang bersih dari virus (dan di write protect)

- Jalankan program virus scanner/cleaner pada sebuah file yang terinfeksi

- Coba jalankan file tersebut, jika file tersebut menjadi rusak, jangan teruskan lagi

- Jika program dapat berjalan lancar, cobakan sekali lagi pada beberapa file (cari yang ukurannya kecil, yang sedang dan yang besar). File yang ukurannya besar perlu di-check, biasanya file ini mengandung internal overlay yang membuat filenya rusak jika terkena virus.

Jika Anda adalah Admin jaringan, sebaiknya Anda mengambil sampel virus ke disket dan mencoba untuk membersihkannya di komputer lain, ini dilakukan untuk tidak mengganggu pekerjaan yang mungkin sedang dilakukan oleh orang lain. Hal ini juga untuk mengantisipasi, kemungkinan adanya virus baru yang mirip dengan virus lain (bayangkan apa jadinya jika terjadi salah pembersihan sehingga seluruh program di jaringan menjadi tidak bisa dipakai!). Jika gagal dibersihkan Anda perlu memanggil ahlinya untuk menangani, atau mencari informasi lebih lanjut di Internet. Percobaan pada beberapa file tujuannya untuk mencegah salah deteksi dan atau salah perbaikan oleh program antivirus. Jika virus dianggap berbahaya dan aktivitas menggunakan jaringan bisa ditunda sementara, mungkin untuk sementara jaringan dimatikan.

SEBAGAI PROGRAMMER INI YANG PERLU ANDA LAKUKAN

Saat ini untuk menjadi programmer antivirus yang baik tidaklah mudah, Anda perlu tahu teknik-teknik pemrograman virus yang setiap hari semakin bertambah sulit. Program antivirus yang Anda buat sebaiknya juga mengikuti perkembangan teknologi virus. Untuk membuat program antivirus yang baik tidaklah mudah, namun ada beberapa hal yang perlu Anda ingat sebagai pembuat Antivirus jika Anda ingin program Anda dipakai orang lain, dan tidak membahayakan orang tersebut

- Program Anda sebaiknya bisa mematikan virus di memori, dan dapat memberi peringatan jika ada sesuatu yang aneh di memori komputer pemakai (misalnya besar base mem kurang dari 640 Kb)

- Dalam membuat ID virus pilihlah beberapa lokasi, lokasi yang baik adalah di awal virus dan di bagian penting virus (misalnya di bagian dekripsi header program asli) ini untuk memastikan tidak ada yang mengubah lokasi dan sistem enkripsi (jika ada) header program asli.

- Jika data/header di enkrip, verifikasikan data yang didapat dari perhitungan, misalnya lihat apakah CS dan IP asli yang di dapat dari perhitungan masih dalam batas besar file, atau apakah instruksi JMP pertama di file COM masuk akal (kurang dari panjang file).

- Buat cadangan file jika file yang dibersihkan dikhawatirkan rusak

- Lakukan self check di awal program. Jika tidak seluruh bagian program bisa di self check, bagian ID virus perlu diperiksa apakah berubah atau tidak (misalnya dengan checksum).

- Buatlah penjelasan yang jelas tentang cara penggunaan antivirus

- Jika program hanya dapat dijalankan di DOS periksalah selalu ketika program dijalankan apakah program tersebut benar-benar berjalan di DOS

- Jika ingin membuat program antivirus residen, jangan memakai ID virus yang tidak terenkripsi di memori, antivirus lain yang tidak mengenal antivirus Anda tersebut, justru akan menganggap adanya sebuah (atau beberapa buah) virus aktif di memori. Hal ini bisa terjadi, karena beberapa antivirus memeriksa seluruh memori terhadap adanya ID virus.

- Untuk antivirus yang non residen teknik no 8 juga perlu digunakan, ini perlu agar program antivirus yang lain tidak mengira program ini terkena virus. Kadang-kadang program juga meninggalkan bekas di memori, yang mungkin bisa dicurigai oleh antivirus lain sebagai virus. Jika Anda tidak ingin menerapkan teknik tersebut, Anda bisa menghapus memori variabel ID virus setelah selesai digunakan.

- Jika mungkin, untuk virus yang polimorfik gunakan metode heuristic (dan atau emulasi) untuk men-scan dan teknik emulasi untuk mendekrip, atau mengembalikan program asli.

Seharusnya 10 hal tersebut cukup, Anda bisa menambahkan sendiri hal tersebut jika perlu. Misalnya masalah kecepatan scanning dan lain-lain.

Simpulan dan penutup

Simpulan dan penutup

Kiranya setelah membaca artikel di atas, para pemakai dan programmer antivirus dapat mendapatkan pengetahuan yang baru mengenai antivirus komputer. Sebagai pemakai antivirus, Anda harus lebih hati-hati, dan dengan rajin mengupdate antivirus Anda. Hal ini sangat perlu dilakukan, terutama bagi Anda yang terhubung ke Internet, sudah banyak virus yang menyebarkan dirinya lewat e-mail, dan dengan memanfaatkan beberapa bug dari perangkat email client Anda beberapa virus dapat menyebar tanpa Anda sadari (saat artikel ini dibuat, ada laporan dari sumber yang terpercaya bahwa ada bug di outlook yang memungkinkan attachment di eksekusi tanpa diketahui user).

Label:

ComputerZone,

Download,

Tutorial

Mengubah setingan Windows Dengan X-Setup Pro

X-Setup Pro adalah perangkat lunak untuk melakukan tweaking pada sistem operasi Windows, mulai dari Windows 95 sampai dengan Windows 7. Dengan perangkat lunak ini kita dapat mengubah lebih dari 2000 setting dengan mudah. Perangkat lunak ini juga memungkinkan kita untuk mengubah beberapa setting yang berbeda secara konsisten.

Label:

ComputerZone,

Download,

Tutorial

Hacking Rapidshare Pro

Written By Unknown on Thursday, April 7, 2011 | 8:16 AM

Halo teman,

Semua orang ingin account Rapidshare Premium pribadi tetapi tidak semua bisa membelinya. Jika Anda adalah salah satu dari orang-orang yang tidak mampu atau tidak mau meminta orang tua Anda untuk membeli Anda satu maka hanya ada 2 cara mendapatkan account premium Rapidshare. Pertama adalah untuk hack account premium Rapidshare

Semua orang ingin account Rapidshare Premium pribadi tetapi tidak semua bisa membelinya. Jika Anda adalah salah satu dari orang-orang yang tidak mampu atau tidak mau meminta orang tua Anda untuk membeli Anda satu maka hanya ada 2 cara mendapatkan account premium Rapidshare. Pertama adalah untuk hack account premium Rapidshare

Label:

ComputerZone,

Download,

Hacking,

PhreakIng,

Tutorial

Mozilla: Cara Double Login Account

Written By Unknown on Saturday, March 26, 2011 | 7:16 AM

Label:

BesT Appearance,

Blogging,

ComputerZone,

Download,

Hacking,

PhreakIng,

Serial Number,

Tutorial

Download Tune Up Utilities 2011 + Keygen

Written By Unknown on Friday, March 25, 2011 | 7:14 AM

TuneUp Utilities 2011 adalah software untuk mengoptimalkan kinerja Komputer atau Laptop. TuneUp Utilities dapat membuat sistem operasi Windows lebih cepat, lebih nyaman dan lebih aman hanya dengan beberapa klik. Dan semua operasi yang dilakukan pada sistem operasi benar-benar aman, karena semua perubahan yang dipantau oleh TuneUp Rescue Center dan dapat dibatalkan kapan saja.

Semua kerja TuneUp Utilities dapat diakses melalui interface umum yang terbagi menjadi enam kategori. Perangkat lunak ini sangat membantu baik bagi pemula maupun yang ahli untuk membuat Windows memenuhi kebutuhan mereka dengan cara yang lebih baik, lebih mudah dan aman. Semua sistem penting dijelaskan dengan cara yang mudah dan dapat diaktifkan atau dinonaktifkan dengan klik dari mouse anda. TuneUp Utilities akan membuat perubahan yang diperlukan dalam registri atau file boot secara otomatis.

TuneUp Utilities secara otomatis menjalankan tugas-tugas pemeliharaan Komputer/Laptop Anda, membuat Anda mengetahui setiap masalah dan menawarkan solusi sederhana. Hal ini menjamin kinerja selalu yang terbaik. Sebuah komputer yang lambat dan berantakan adalah masa lalu untuk Anda. Anda juga dapat menggunakan TuneUp Utilities untuk menyesuaikan tampilan sistem Windows Anda. Klik dibawah ini untuk mendapatkan TuneUp Utilities 2011.

Berikut Link Downloadnya :

Serial Number :

Username: supervergil

Organization: DOUBLE

SN: NB1X2B-NJ53FN-H7E7MK-4ANWFY-JTVPVB-X3NEJH

Source: http://z a i n u l c r 7 [dot] blogspot [dot] c o m

Label:

ComputerZone,

Download,

Serial Number,

Tutorial

Efek Hujan (Daun Love Salju) Menarik Blog

Written By Unknown on Thursday, March 17, 2011 | 6:28 AM

- · Login terlebih dahulu ke Blog Anda

- · Kemudian masuk ke

- · Pengaturan > Template > Edit HTML

- · Jangan lupa backup terlebih dahulu template anda, yang belum tahu klik di sini

- · Setelah itu di halaman HTML, cari kode <head> di bagian atas

- · nah setelah itu copy kode berikut tepat di bawah tags <head>

<script src=’http://devil32.co.cc/titip/snow.js’ type=’text/javascript’>

</script>

Label:

About This Blog,

Blogging,

ComputerZone,

Tutorial

Internet, Mesin Mata-Mata Terhebat Dunia

London – Pendiri situs pembocor rahasia WikiLeaks Julian Assange memperingatkan, internet merupakan mesin terhebat mata-mata di dunia yang pernah dibuat. Seperti apa?

Saat berbicara dengan mahasiswa University of Cambridge Inggris, mantan hacker (peretas) ini mengklaim, internet, terutama jejaring sosial seperti Facebook, dapat memberi jangkauan yang lebih besar dalam

Saat berbicara dengan mahasiswa University of Cambridge Inggris, mantan hacker (peretas) ini mengklaim, internet, terutama jejaring sosial seperti Facebook, dapat memberi jangkauan yang lebih besar dalam

Label:

About This Blog,

Blogging,

ComputerZone,

Hacking,

Tutorial

Tracking E-ail Dengan Mozilla ThunderBird

Written By Unknown on Wednesday, March 16, 2011 | 9:42 PM

Berikut ini adalah contoh pelacakan atas pengirim email yang dikirimkan dari Account email @GMAIL ke email @YAHOO.CO.ID dengan mengunakan email Client Mozilla ThunderBird. Jika mengunakan email Client yang lain ( Outlook, Evolution, TheBat, dll ), silahkan di Explore sendiri karena tidak terlalu jauh berbeda. Tahapan yang kita lakukan untuk melihat ASAL SEBUAH KIRIMAN EMAIL adalah dengan memanfaatkan fitur MESSAGE SOURCE.

Pertama yang harus kita lakukan adalah melakukan setting email Client seperti biasanya hingga SENT dan RECEIVE email berfungsi dengan NORMAL.

Kedua : Buka atau klik email yang akan di analisa lalu klik menu VIEW terus pilih Message Source, seperti gambar dibawah ini.

Pertama yang harus kita lakukan adalah melakukan setting email Client seperti biasanya hingga SENT dan RECEIVE email berfungsi dengan NORMAL.

Kedua : Buka atau klik email yang akan di analisa lalu klik menu VIEW terus pilih Message Source, seperti gambar dibawah ini.

Label:

About This Blog,

Blogging,

ComputerZone,

Hacking,

Serial Number,

Tutorial

12 Free Keylogger & PC Monitor Win7

Written By Unknown on Tuesday, March 15, 2011 | 9:40 PM

Revealer Keylogger Free Edition

Free and reliable keylogger monitoring tool that logs everything that is typed on your computer, it records every keystroke including passwords and conversations (one side only) in common instant messengers. It’s a simple and very light software with a user friendly interface. It runs in the background saving system resources, no button or icon is present in the Windows Task Bar to ensure invisibility. Revealer Keylogger is surely the easiest and faster way to record keyboard inputs. There is almost nothing to configure, in fact everything is configured internally with the best settings.

Ultimate Keylogger Free

Ultimate Keylogger Free Edition is a free popular all-round monitoring solution. It runs in the background and monitors all typed keystrikes, applications, passwords, clipboard, email, and visited websites’ URLs. You can view the reports as HTML files. Ultimate Keylogger will help you to find out, what exactly took place in the system. You will be able to find out what your children search in the internet, and to check them. You can perform the full control of the computers of your company or enterprise. You will always know about all actions performed by the employees or other people on the computers of your company.

BlackBox Security Monitor

BlackBox Security Monitor is a handy and powerful tool for security monitoring. It is designed to collect information from multiple computers and report it to one central location – on the computer where BlackBoxSecurity Monitor is installed.

Get alerts on programs launched, Web sites visited, keywords detected in Web searches, E-Mails, Web Mails, Instant Messenger conversions, total network traffic etc..

Refog Free Keylogger

Refog Free Keylogger is an opportunity for you to be a good parent and keep an eye on your children. And isn’t it wonderful that your parental duty will cost you nothing this time. Refog Free Keylogger can look after your children without them even noticing. Even technically minded children won’t detect the key logger when it runs in a stealth mode. Refog Free Keylogger removes all the shortcuts and can be accessed only through a hot key combination. Running unobtrusively from the moment the system boots, Refog Free Keylogger keeps track of all typed or pasted text. You can set it to monitor only selected applications or everything that is done in the system.

Super WinSpy

WinSpy is a program designed that helps you find out what’s been done on your computer. With Super WinSpy, You can find out exactly what others have done on your computer , including what web sites they have been, what text, images, movies they have seen. and also what files they opened/saved, what kind of search they have done and what they ran at the start menu. Double click the displayed item will directly open or link to the file or the URL stored on your computer.

Personal Keylogger

The Personal Keylogger application was designed to be a small tool that will allow you to secretly record all keystrokes and other input. All specific instructions are explained in the application. To use this program, you have to agree with the disclaimer shown inside. To exit it and recieve your logs, you will need to enter in your keycode. If you have forgotten your keycode, you will need to restart the computer.

NextGen AntiKeylogger Free

NextGen AntiKeylogger is the next generation anti-keylogger program that protects your data from all types of keylogging programs both known, unknown or being developed right now. NextGen AntiKeylogger uses unique method of protection. It intercepts keystrokes at the lowest possible level, encrypts them and sends via its own protected path directly into the protected application. Thus, by using its own encrypted keystrokes path, NextGen AntiKeylogger defeats all types ofsoftware keyloggers. Moreover, unlike anti-keyloggers which are based on proactive protection, NextGen AntiKeylogger has no false-positives. It works out-of-the-box, requiring no additional configuration! Even inexperienced user can use it. In fact it takes only a few clicks to install NextGen AntiKeylogger. Nevertheless, experienced users will find options they may wish to tune up! NextGen AntiKeylogger Free will provide basic protection free of charge, protecting Internet Explorer, Mozilla Firefox and Apple Safari.

Romaco Keylogger

Romaco Keylogger is a small and easy to use tool that can log all key-presses that are made while it is running, and display them to you in its window. It automatically exports the logged text to a text file every 5 minutes, or manually. It can be hidden at the click of a button, and recalled by vigorously pressing one of the least used keys on the keyboard, the break key.

PyKeylogger

PyKeylogger is an easy-to-use and simple keylogger written in python. It is primarily designed for backup purposes, but can be used as a stealth keylogger, too. It does not raise any trust issues, since it is a short python script that you can easily examine. It is primarily designed for personal backup purposes, rather than stealth keylogging. Thus, it does not make explicit attempts to hide its presence from the operating system or the user. That said, the only way it is visible is that the process name shows up in the task list, so it is not immediately apparent that there is a keylogger on the system.

Koom Keylogger

Koom Keylogger is a simple application which helps users to monitor their PC’s activity. Koom’s insides work by hooking the keyboard, whilst copying any textual data that is entered. The user beforehand specifies a password, that when typed, will trigger Koom to stop and display all the recorded data. This ridiculously simple interface allows swift configuration and deployment, essential to covert keylogging. Koom attempts to strip the concept of a keylogger down to the bare rudiments, ridding flashy animations and hefty price tags, the program doesn’t try to install or make an icon on your desktop, because you can just open it straight of the web or save it locally. Our developers made a special effort to conceal the keylogging process from prying Ctrl+Alt+Delete’s, but if for some reason you forget your password; the program can be terminated from the ‘processes’ tab on the task manager, under ‘Koom.exe’.

Heretic Macro

Heretic is a powerful tool that is able to record user events, such as mouse clicks and keys, into a C/Java-like script, and play that script either once or repeatedly. It has many commands for dynamic pixel-based botting, window based botting, and static botting/macro-ing (i.e. key presses, mouse clicks, mouse moves, and pauses).

Keylogger Douglas

Keylogger Douglas is a totally freeware application which will allow you to spy and monitor any PC from anywhere. Also it takes very few system resources so it causes no suspicious slowdowns.

sources:–

http://www[dot]learnthisblog[dot]co[dot]cc/2010/02/12-free-keyloggers-pc-monitor-tools-for[dot]html

http://www[dot]learnthisblog[dot]co[dot]cc/2010/02/12-free-keyloggers-pc-monitor-tools-for[dot]html

Label:

About This Blog,

ComputerZone,

Hacking,

PhreakIng,

Tutorial

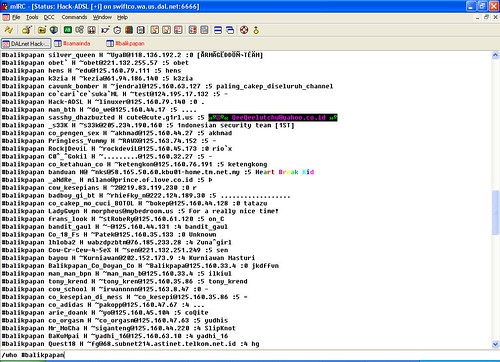

Teknik Hacking Modem ADSL dan Account Speedy

Langkah Pertama

Buka aplikasi mIRC? pilih server Dalnet? dan koneksikan. Kemudian join di beberapa channel itu terserah anda, dalam hal ini gw mencari target di channel #balikpapan dan #samarinda. Sesudah anda join klik Dalnet Status, kemudian ketikkan perintah ?/who #nama channel? tanpa tanda petik. Maka akan timbul beberapa teks. Biasanya IP dari Telkom Speedy angka awalnya adalah 125.xxx.xxx.xxx, IP inilah yang akan menjadi target scanning. Lihat gambar dibawah ini.

Buka aplikasi mIRC? pilih server Dalnet? dan koneksikan. Kemudian join di beberapa channel itu terserah anda, dalam hal ini gw mencari target di channel #balikpapan dan #samarinda. Sesudah anda join klik Dalnet Status, kemudian ketikkan perintah ?/who #nama channel? tanpa tanda petik. Maka akan timbul beberapa teks. Biasanya IP dari Telkom Speedy angka awalnya adalah 125.xxx.xxx.xxx, IP inilah yang akan menjadi target scanning. Lihat gambar dibawah ini.

Langkah Kedua

Buka aplikasi Advanced Port Scanner v1.0 Beta 1, kemudian cari sebuah IP contoh 125.160.33.41 ini merupakan sebuah IP TelkomSpeedy. Tetapi bukan IP itu yang akan kita scanning melainkan mengambil range IP dari 125.160.33.1-125.160.33.255, jadi angka yang diambil hanya 125.160.33. bukan 125.160.33.41 dan range yang dipake dari 1-255. Lihat hasil dari scanning tersebut.

Label:

Hacking,

PhreakIng,

Serial Number,

Tutorial

Fastnet Internet Speed 10 Mbps Unlimited

Written By Unknown on Monday, February 14, 2011 | 6:56 AM

Fastnet Internet Unlimited dengan Speed kecepatan 1.5 Mpbs sampai 10 Mbps. Koneksi Internet tercepat saat ini di Indonesia dan Lebih Murah dari Speedy.

Dapat info dari Vpatrickd yang baru nyambung koneksi internet Fastnet, menurut pengalamannya, koneksi Fastnet lebih cepat dan lebih murah dari Speedy. Berikut sejumlah produk layanan koneksi dari Fastnet:

Product Name Speed in kbps Cable Modem Instalation Fee Price

(excluding VAT)

* FastNet Express, kecepatan maksimum 1,5 Mbps, dengan harga Rp335.000,00 per bulan

* FastNet SOHO, kecepatan maksimum 1.500 Kbps, dengan harga Rp695.000,00 per bulan (untuk pelanggan kantor/usaha kecil)

Dapat info dari Vpatrickd yang baru nyambung koneksi internet Fastnet, menurut pengalamannya, koneksi Fastnet lebih cepat dan lebih murah dari Speedy. Berikut sejumlah produk layanan koneksi dari Fastnet:

Product Name Speed in kbps Cable Modem Instalation Fee Price

(excluding VAT)

* FastNet Express, kecepatan maksimum 1,5 Mbps, dengan harga Rp335.000,00 per bulan

* FastNet SOHO, kecepatan maksimum 1.500 Kbps, dengan harga Rp695.000,00 per bulan (untuk pelanggan kantor/usaha kecil)

Label:

ComputerZone,

Tutorial

Stop virus with regedit

Written By Unknown on Tuesday, January 11, 2011 | 11:45 PM

Regedit is a gateway to change and view the contents of our Windows registry. And the registry is the center of almost any configuration of Windows. If registry problems so we can be sure that your Windows will not run properly. And unfortunately, of late viral local and "imported"is often played as the trigger of his registry.

And more annoying again, often the virus also blocks Regedit or Registry Editor so that we can not see the startup registry key-key. If we force open the Registry Editor then we will get an error message.

And more annoying again, often the virus also blocks Regedit or Registry Editor so that we can not see the startup registry key-key. If we force open the Registry Editor then we will get an error message.

Label:

ComputerZone,

Tutorial

Verification using VCC (Virtual Credit Card)

Written By Unknown on Friday, December 31, 2010 | 1:20 AM

For credit card holders would be very easy to verify your paypal account, almost without a hitch. then what about those who do not have a credit card ...???

Apparently there are other ways to activate your credit cartu,namely by verivfkasi paypal with VCC or Virtual Credit Card ( A- K - A )a credit card .

Okei way of verifying a paypal account is easy enough:

1. Surely you already have me paypal. if not please register

2. locate and contact the seller VCC. VCC Seller many also speak Indonesian, as well as easy to communicate, the payment would be much easier because it can be done through money transfer anatar Local bank account.

Apparently there are other ways to activate your credit cartu,namely by verivfkasi paypal with VCC or Virtual Credit Card ( A- K - A )a credit card .

Okei way of verifying a paypal account is easy enough:

1. Surely you already have me paypal. if not please register

2. locate and contact the seller VCC. VCC Seller many also speak Indonesian, as well as easy to communicate, the payment would be much easier because it can be done through money transfer anatar Local bank account.

Editing CSS in the Template Designer

Written By Unknown on Saturday, December 11, 2010 | 7:53 AM

Blogger's Template Designer allows you to customize almost any aspect of your blog's appearance through the use of cascading style sheets (CSS). To add custom CSS snippets to your template, simply open the Template Designer and add your code to the field located in the Advanced | Add CSS tab. Changes you make will reflect instantly in a live preview beneath the editor.

Note: Editing CSS allows you to change the look and feel of your blog. For changes to the actual content of your blog, including the adding of gadgets or changes to the layout, please use the Edit HTML field located in the Layouts tab. Also remember that, like other customizations, your CSS will be removed if you change designs.

While CSS allows for an almost unlimited number of style customizations, here we'll just go over a couple of the most popular CSS tweaks so you can get a sense of how these changes can be made. For a more comprehensive list of various CSS tweaks, please see the 'What can I do with CSS' article in our Help Center.

The first CSS change we'll go over is how to center the header text on your blog. Head over to the CSS field located in the Advanced | Add CSS tab in the Template Designer. Once there, simply drop in the following lines of code:

.Header {

text-align: center;

}

Once you've added the code, you'll notice that your header text image will instantly change to centered alignment. If you like what you see, just click the orange Apply to Blog button and your header image will be saved. If you ever decide to remove or change the header image at a later point, it's as easy as deleting or swapping out the image code from the field.

The second CSS change we'll cover is how to add your own background image to your blog. For the sake of being comprehensive, we'll assume that your image isn't already hosted on the web, and go over instructions for how upload your image to a filehost so you can link to it. Here are all the steps necessary to take your own image from your computer and use it as a background image for your blog:

1. Compress your image.

You'll need to make sure the filesize of your image is under 250K, so the first step is to go into your photo editor of choice and compress the image down to fit within that limit. Alternatively, some image hosts such as Imgur provide an option to compress your image to a certain filesize before uploading.

2. Upload your image to a filehost. In order for you to add a background image via CSS, you'll need a working link to your image. If it isn't already on the web, you'll need to upload it from your computer to a host which will serve the image. Picasa Web Albums, Imgur, and Photobucket are all reliable options for your image hosting. Simply navigate to the host of your choice, and follow their directions for uploading.

3. Add the image background CSS snippet. Now that you have a compressed, uploaded image you will be able to add the CSS for using it as a background for your blog. Here is the code:

.body-fauxcolumn-outer {

background: url(http://www.example.com/image.png); }

.body-fauxcolumn-outer div {

background: none;

}

4. Apply to blog! If you like what you see, go ahead and click the Apply to Blog button, and you're done! Of course, you can always come back and remove or swap out the background image code if you like.

Note: Templates with gradients (such as Simple #1) may slightly conflict in appearance with the use of a background image.

Understanding the BIOS (Basic Input Output System) BIOS Setting

Written By Unknown on Thursday, December 9, 2010 | 10:53 PM

The BIOS is often referred to as a system opereasi miniatutr and dedicated to low-level communication with the hardware. BIOS is a software code embedded in a computer system.

The function of the BIOS that is,;

- To provide visual information when the computer is turned on

- Provide access to keyboards

- Provides access to low-level communication between hardware components

The BIOS is a chip that is filled with electromagnetic ways (lighting). The BIOS is generally stored in the EPROM chip (Eraser Programmable ROM) or EEPROM (electronical Erasable ROM), so the technology can be updated when iniBIOS (flashing).

The core components in the BIOS,;

1. BIOS Set-up program that allows users to change the computer configuration in accordance denagn keinginan.BIOS menyembunyiakan details how to access the hardware is quite complicated, if done directly.

2. Drivers for the basic hardware, bleak video adapter, input devices, some devices lainnyauntuk processor base operating system 16-bit.

3. Main Boatstraper program that allows the computer to perform the process of booting into the system opersasi installed.

BIOS UPDATE

Prior to 1990, is in the BIOS ROM chip and unbiased changed. Along denagn complex system and also the need for "bias in the upgrade" so now the BIOS firmware is stored in EEPROM or flash memory devices that can easily be upgraded its contents by the user.

The steps to upgrade the BIOS;

1. Identify the manufacturer of the BIOS maker on your computer. Do not let you do different BIOS update

2. Download the latest BIOS from the manufacturers site

3. You menggunuakan floppy to copy all the files have been downloaded. Use a DOS system in a way (format a: / s) that can be used for the booting process.

4. Boot the computer using a computer diskette that has filled a file download. Once entered into the system, DOS, run the flash program for the update process.

BIOS SETTING

Options in the BIOS which is generally divided in several the category, including; Standard CMOS Features BIOS, power management, etc.. Each category consists of the choice options, for example;

- Standard CMOS Setup; kongfigurasi the most basic hardware such as date, time, hd, drive, video.

- BIOS Features Setup, Configuration for warnig advanced level such as viruses, the internal CPU, Exernal cache, etc.

- Advance Chipshet Feature;. Options to optimize for the expert and professionalism, there is DRAM timings, CAS latency, cycle length SDRAM, AGP aperture, AGP mode.

- Integrated Peripherals; control additional functions such as serial port on the motherboard or parrel.

- PnP / PCI Configurations; should select all the configuration on the choice of auto, except the USB port or a 3D graphics that often create problems.

- Load BIOS Default & Load SETUP Default; to restore the function of a standard before it changed.

- Power Management Setup; increasingly sophisticated enregi saving mechanism, the more confusing it choosing manajemen power.

How optimize the BIOS settings;

1. To get a good ynag BIOS setting auto gunakkan

2. Quick Power on Self Test option Enable

3. Boot Virus Dection. Disable option

4. Internal and External Chace option Enable

5. The idea of an unused port select the Disable

6. AGP Aperture Size choose from half the amount of RAM

7. Select the Enable AGP Fast Writer

8. Boot Sqyence to quickly choose from booting from the hard drive

9. Boot Up Floppy Seek Disable select

10. CPU Speed is produced from the multiplication of the clock and multiplier

Label:

Tutorial

Tutorial

ComputerZone

Hacking

Download

BesT Appearance

PhreakIng

Programming

Blogging

Serial Number

Facebook Connect

SynCC

Facebook

Free Articles

LinkedIn

Make Windows XP Genuine

About This Blog

Google Adsense

Phising

Pro Software

Situs Berbahaya

Antivirus Premium

All About Firewall

Desaign Grafis

Games

Image Editing

Kaskus Script

Tips Internet SEO

Html Secret Code

Social Network

Windows 8

Windows Hack

Graphics

My Life My Adventure

Photo Editor

Twitter Bot

Autorun.inf

Blackberry Hack

This is Free